PANORAMICA

L'algoritmo Blake funge da base per la funzione hash crittografica Blake2b. Blake2b è in realtà una forma modificata di Blake. Blake2, creato da Jean-Philippe Aumasson, Luca Henzen, Willi Meier e Raphael C.-W. Phan, è stato visto come un possibile sostituto degli algoritmi MD5 e della serie SHA poiché cerca di offrire maggiore efficienza e sicurezza.

L'algoritmo Blake2b: che cos'è?

Blake2b si basa su un algoritmo preso dal cifrario a flusso ChaCha di Daniel J. Bernstein. Diamo uno sguardo più da vicino all'algoritmo Blake2b, alle sue caratteristiche e alle migliori monete minabili Blake2b.

Rispetto ai precedenti algoritmi di hash come MD5 e SHA, Blake2b, un membro della famiglia Blake, è più veloce e più sicuro. L'algoritmo Blake2b è stato sviluppato per risolvere i problemi con gli algoritmi precedenti. A differenza degli altri metodi, ad esempio, Blake2b è immune a diversi attacchi crittografici.

Un metodo basato su Blake2 è Blake2b, mentre l'altro è Blake2s. Blake 2s è ottimizzato per piattaforme da 8 a 32 bit, mentre Blake 2b è ottimizzato per sistemi a 64 bit.

Blake2b è un algoritmo Blake migliorato che supera algoritmi come MD5 e SHA nelle seguenti aree.

Aumento della produttività

Blake2b è perfetto per molte applicazioni, come i codici di autenticazione dei messaggi basati su hash (HMAC), perché è più veloce ed efficace della maggior parte degli altri algoritmi hash crittografici.

Maggiore sicurezza

Poiché Blake2b utilizza una struttura resistente alle collisioni, è sicuro contro la maggior parte degli attacchi crittografici. È quindi perfetto per creare la maggior parte delle app finanziarie.

Open Source

Poiché l'algoritmo Blake2b è un codice sorgente gratuito, chiunque può utilizzarlo. La comunità di crittografia ha accesso pubblico alla progettazione e all'implementazione.

Personalizzazione

Per una varietà di usi e requisiti, Blake2b promuove la flessibilità in aree come dimensione dell'hash, codifica delle chiavi, ecc. È quindi perfetto per una varietà di progetti di criptovaluta, tra cui firme digitali, hashing sicuro dei file, app sensibili alla sicurezza e altro ancora.

Quali qualità ha l'algoritmo Blake2b?

Queste sono alcune delle caratteristiche salienti dell'algoritmo Blake2b che lo distinguono dagli altri algoritmi hash.

1. Resistenza alle collisioni

Quando due input distinti producono lo stesso output, algoritmi come le serie MD5 e SHA hanno dimostrato la loro suscettibilità agli attacchi di collisione. La sicurezza è messa a repentaglio poiché alcuni metodi non sono in grado di produrre un hash univoco per un input univoco. Blake2b, d'altro canto, può resistere con successo a minacce, attacchi e collisioni poiché è appositamente realizzato per resistere alle collisioni.

2. Forza della sicurezza

Blake2b è progettato per proteggersi dagli attacchi crittografici come attacchi preimmagine e collisioni. Di conseguenza, la funzione hash offre alle tue app il massimo livello di sicurezza.

3. Estremamente efficace

Blake2b è incredibilmente efficace e personalizzato per i sistemi a 64 bit, che sono i tipi più comuni di hardware di mining contemporaneo. È quindi appropriato per un'ampia gamma di applicazioni in molteplici campi.

4. Parallelismo

Blake2b è progettato per utilizzare il calcolo parallelo. È quindi perfetto per una varietà di dispositivi, comprese le istruzioni SIMD (Single Instruction, Multiple Data) e i processori multi-core.

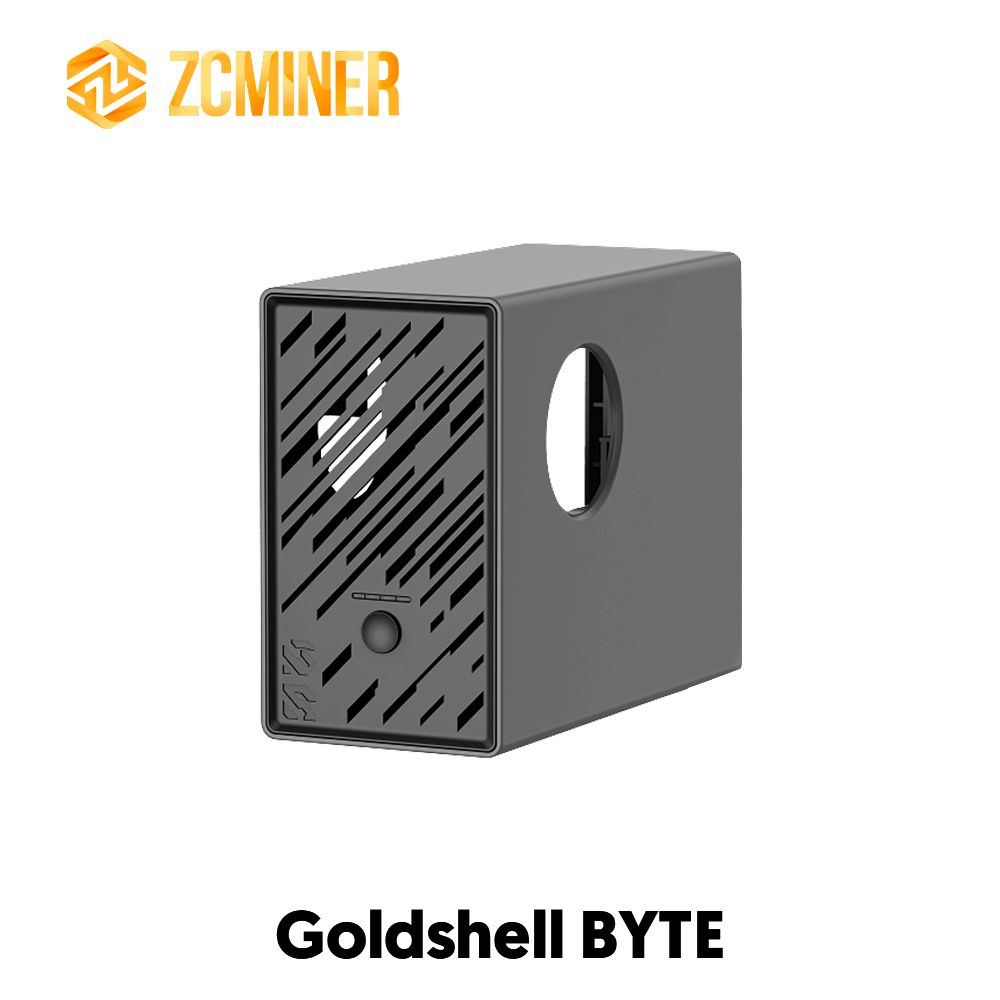

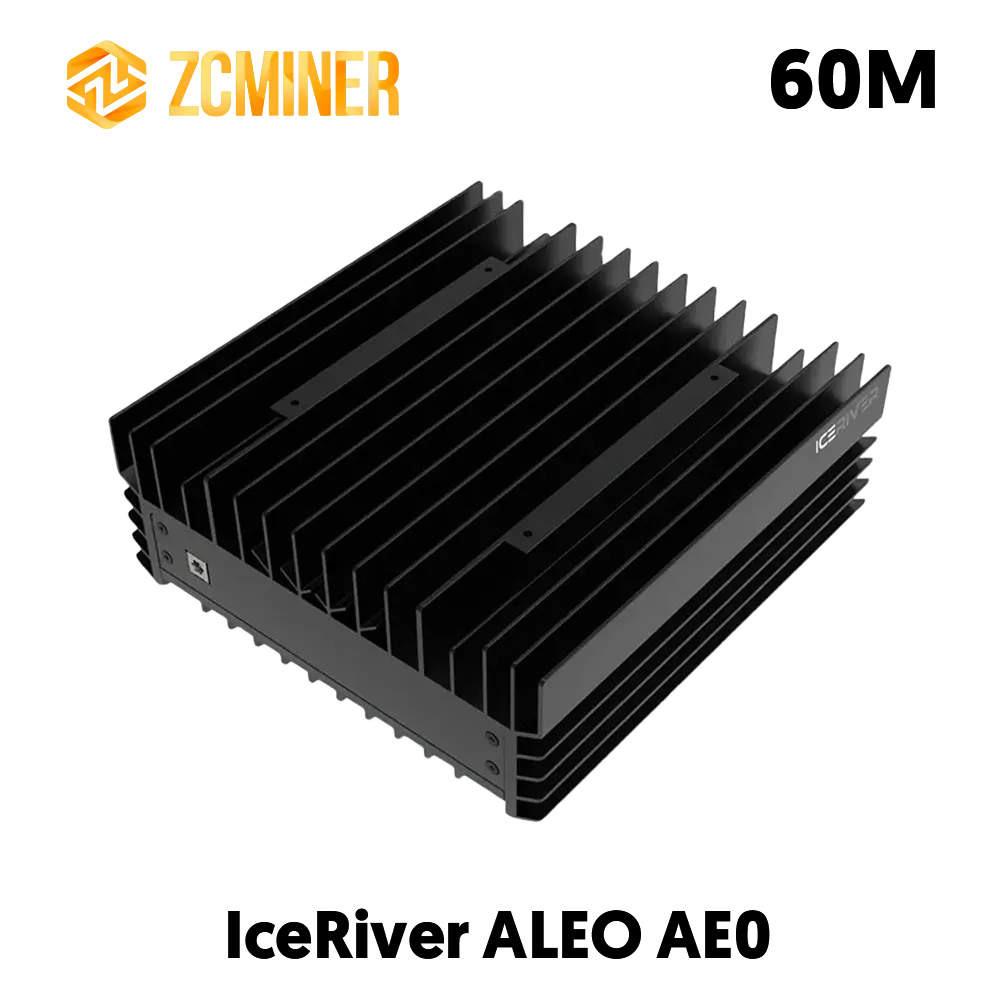

5. Perfetto per l'estrazione di criptovalute

Soprattutto quando gli ASIC hanno guadagnato popolarità, Blake2b è un algoritmo di mining crittografico ampiamente utilizzato. L'hardware di mining specializzato noto come minatore ASIC può essere configurato con precisione per utilizzare l'algoritmo di mining della criptovaluta desiderata.

6. Molto versatile

Blake2b può essere utilizzato per un'ampia varietà di attività crittografiche, come firme digitali, codici di autenticazione dei messaggi (MAC), hashing e altro.

7. Facilità di implementazione

L'algoritmo Blake2b è rinomato per essere semplice da usare. È semplice da implementare su una varietà di piattaforme hardware e software.

8. Conformità alle linee guida del settore

Blake2b è conforme agli attuali standard di sicurezza e segue gli standard crittografici e commerciali.

9. Sfidare i possibili pericoli

Blake2b corregge i possibili difetti prevalenti nelle funzioni hash precedenti, come le serie SHA e MD5.

Insieme, le caratteristiche sopra menzionate rendono Blake2b un algoritmo di hash crittografico potente e versatile, adatto a una vasta gamma di usi.

Casi d'uso per Blake2b

La versatilità, l'efficienza e la sicurezza di Blake2b la rendono una funzione di hashing molto apprezzata che può essere applicata a un'ampia gamma di applicazioni. Queste sono alcune delle applicazioni più tipiche.

Firme elettroniche

Blake2b è utilizzato principalmente nell'autenticazione dei messaggi, nelle tecniche di firma digitale e in altre applicazioni di sicurezza come archiviazione nel cloud, protocolli di comunicazione sicuri, rilevamento delle intrusioni, suite forensi, sistemi di controllo e infrastrutture a chiave pubblica (PKI). In una varietà di applicazioni, garantisce l'integrità e l'autenticazione dei dati.

Criptovalute e Blockchain

Uno degli algoritmi di mining più popolari per una varietà di criptovalute è Blake2b. La criptovaluta più conosciuta che utilizza l’algoritmo Blake2b è Siacoin. L’algoritmo garantisce che le operazioni blockchain siano sicure ed efficaci.

Hashing delle password

L'opzione migliore per eseguire l'hashing sicuro delle password è Blake2b. L'algoritmo fornisce una forte difesa contro determinati pericoli e aggressioni, come gli attacchi Rainbow Table e di forza bruta.

Deduplicazione di file e dati

Blake2b crea valori hash distinti per blocchi di dati e file. Di conseguenza, aiuta nella gestione dello spazio di archiviazione e aiuta gli utenti a trovare ed eliminare i contenuti duplicati.

Verifica del firmware e del software

L'integrità del software, del firmware e degli aggiornamenti viene controllata frequentemente utilizzando Blake2b. Prima dell'installazione, l'algoritmo si assicura che il codice sia completo e inalterato.

Verifica dei Certificati Digitali

Quando si tratta di verifica del certificato digitale, Blake2b è essenziale. Migliora la sicurezza di numerosi protocolli crittografici, comprese le comunicazioni SSL/TLS.

Sicurezza dei dati biometrici

Producendo valori hash distinti che confermano la validità e l'integrità dei dati biometrici archiviati, Blake2b protegge i dati biometrici.

Le migliori monete Blake2B per il mining

Blake2b è un metodo di hashing che produce digest di qualsiasi dimensione compresa tra 1 e 64 byte ed è stato ottimizzato per computer a 64 bit. Alcune criptovalute che utilizzano Blake ma una versione diversa dell'algoritmo Blake, come Verge (XVG) e Decred (DCR), potrebbero essere consigliate dai minatori. Nano (NANO) è un'altra moneta che utilizza l'algoritmo Blake2b. Tuttavia, poiché la quantità di nanovaluta ha raggiunto il suo massimo, non è più estraibile.

Con il tuo minatore ASIC Blake2b, quali criptovalute puoi estrarre?

1. Siacoin (SC)

2.ScPrime (SCP)

RISULTATI FINALI

Un algoritmo più veloce, sicuro ed efficace che può essere utilizzato in una varietà di applicazioni è Blake2b. È perfetto per l'utilizzo in una varietà di campi grazie alla sua flessibilità, facilità di implementazione e resilienza alle possibili minacce. Le migliori caratteristiche dell'algoritmo Blake2b sono incoraggianti ed è chiaro che il metodo aumenta l'affidabilità complessiva delle criptovalute che lo utilizzano. Tuttavia, i miner che desiderano ottenere il massimo dall’algoritmo Blake2b devono rimanere aggiornati sulla criptovaluta.

Lascia un commento

Questo sito è protetto da hCaptcha e applica le Norme sulla privacy e i Termini di servizio di hCaptcha.